Cuando hablamos de la implementación de modelos y marcos de referencia en el ámbito de la inteligencia de amenazas, estos se constituyen en uno de los pilares fundamentales para transformar datos dispersos en conocimiento estratégico, a su vez, en acciones efectivas. En un entorno digital cada vez más complejo, en el que las amenazas evolucionan de manera acelerada y sofisticada, la adopción de enfoques estructurados no solo facilita una comprensión más profunda de los ataques, sino que también permite evaluar la madurez organizacional y fortalecer la capacidad de respuesta ante incidentes.

El objetivo principal del módulo es aplicar técnicas prácticas y enfoques de inteligencia basados en código abierto para respaldar investigaciones y operaciones de seguridad. Esto pone de relieve una verdad fundamental: “La información, por sí sola, no tiene valor a menos que esté organizada, interpretada y aplicada dentro de un marco metodológico sólido”. En este sentido, los modelos revisados funcionan como lenguajes comunes que estandarizan el análisis, facilitan el intercambio de conocimientos y apoyan la toma de decisiones informadas.

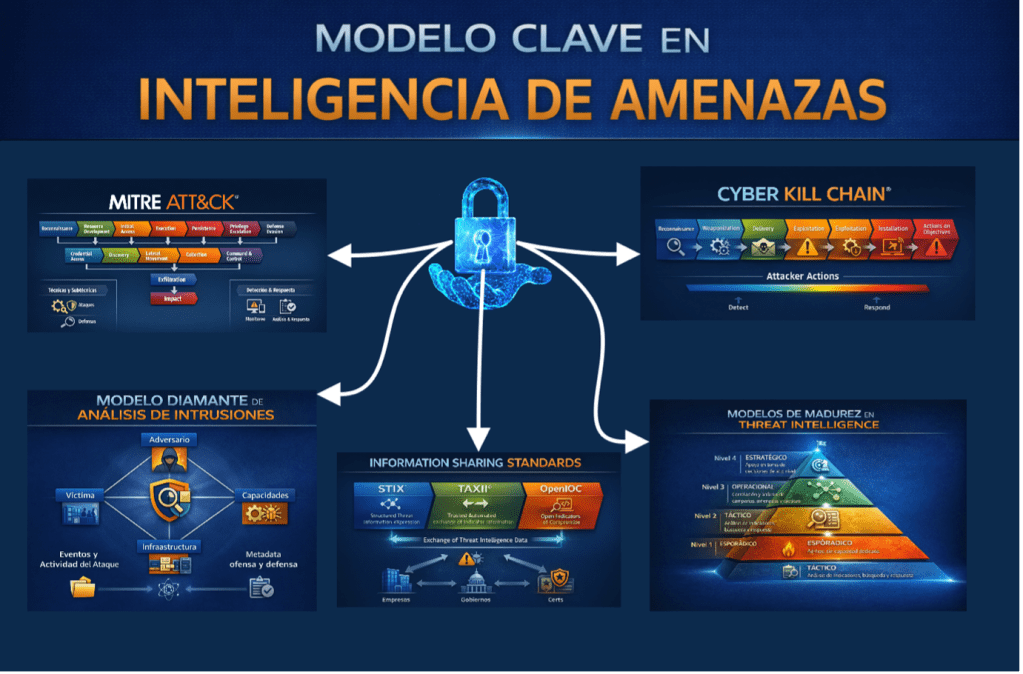

Este blog realizará un análisis/reflexión sobre estos cinco modelos:

El Diamond Model of Intrusion Analysis se presenta como una herramienta conceptual clave que redefine el análisis de incidentes al establecer relaciones claras entre cuatro elementos esenciales: adversario, infraestructura, capacidades y víctima. Este modelo no se limita a describir lo sucedido, sino que promueve una comprensión profunda de los motivos detrás del ataque y cómo podría repetirse en el futuro. Su valor radica en su capacidad para impulsar un análisis holístico, en el que cada evento se integra en un patrón más amplio. Para una organización madura, este enfoque no solo optimiza la investigación forense, sino que también alimenta la inteligencia predictiva, lo que permite anticipar y mitigar de manera más efectiva los comportamientos futuros de los adversarios.

Por su parte, la Cyber Kill Chain de Lockheed Martin introduce una visión secuencial del ataque, desde el reconocimiento inicial hasta la consecución de los objetivos del atacante. Este modelo aporta una perspectiva operacional crítica: comprender en qué fase se encuentra una amenaza permite intervenir de manera temprana y con mayor efectividad. Más allá de su utilidad técnica, la Kill Chain tiene un impacto estratégico, ya que orienta la inversión en controles de seguridad y ayuda a priorizar las capacidades defensivas en función de las fases más vulnerables de la organización.

El marco MITRE ATT&CK representa quizá uno de los avances más influyentes en la estandarización de la inteligencia de amenazas. Al mapear tácticas, técnicas y procedimientos (TTPs) utilizados por los adversarios, ATT&CK se convierte en un puente entre la inteligencia, la detección y la respuesta. Su adopción no solo mejora la capacidad de correlacionar eventos y enriquecer alertas, sino que también permite evaluar objetivamente la cobertura de los controles de seguridad. Desde una perspectiva de madurez organizacional, ATT&CK ofrece un lenguaje común entre analistas, ingenieros y tomadores de decisiones, lo que facilita la alineación entre la estrategia y la operación.

Complementando estos modelos técnicos, los modelos de madurez en Threat Intelligence introducen una dimensión organizacional fundamental. No basta con contar con herramientas y marcos analíticos; es indispensable evaluar qué tan preparada está la organización para generar, consumir y actuar sobre la inteligencia. Estos modelos permiten identificar brechas en procesos, talento, gobierno y tecnología, y ofrecen una hoja de ruta para evolucionar desde un enfoque reactivo hacia uno proactivo y estratégico. En este punto, la inteligencia deja de ser un ejercicio aislado del área técnica para convertirse en un habilitador clave de la gestión de riesgos corporativos.

Finalmente, los estándares de intercambio como STIX, TAXII y OpenIOC reflejan la madurez del ecosistema de ciberseguridad en su dimensión colaborativa. La estandarización del intercambio de indicadores y contextos de amenaza permite trascender los límites de la organización y participar en comunidades de defensa colectiva. Estos estándares no solo aceleran la detección y respuesta, sino que también fortalecen la resiliencia sistémica, al convertir la experiencia individual en conocimiento compartido.

En resumen, los modelos y marcos de referencia en inteligencia de amenazas representan un cambio fundamental en la forma de abordar la seguridad. En lugar de ser una mera recopilación de datos, la inteligencia se transforma en un proceso estructurado, medible y alineado con los objetivos organizacionales. Su aplicación implica un cambio cultural hacia una seguridad proactiva basada en conocimiento, anticipación y colaboración. Modelos como Diamond, Kill Chain y MITRE ATT&CK, junto con la evaluación de la madurez en Threat Intelligence y la adopción de estándares de intercambio, ofrecen una estrategia integral para enfrentar un entorno de amenazas cada vez más complejo. Más que simples herramientas, estos marcos fomentan una filosofía de trabajo que convierte la inteligencia en un activo clave para la protección, la continuidad y la competitividad de la organización, además de fortalecer las competencias técnicas y elevar la madurez institucional en ciberseguridad.

Fuentes:

- O’Reilly Media. (n.d.). Accessibility guide. https://www.oreilly.com/online-learning/accessibility-guide.html

- Santos, R., & Maymi, F. (2022). Operationalizing threat intelligence. Packt Publishing. https://learning.oreilly.com/library/view/operationalizing-threat-intelligence/9781801814683/

- MITRE Corporation. (2023). MITRE ATT&CK®: Adversarial tactics, techniques, and common knowledge. https://attack.mitre.org/

- Hutchins, E. M., Cloppert, M. J., & Amin, R. M. (2011). Intelligence-driven computer network defense informed by analysis of adversary campaigns and intrusion kill chains. Lockheed Martin Corporation. https://www.lockheedmartin.com/en-us/capabilities/cyber/cyber-kill-chain.html

- Caltagirone, S., Pendergast, A., & Betz, C. (2013). The Diamond Model of Intrusion Analysis. Center for Cyber Intelligence Analysis. https://apps.dtic.mil/sti/citations/ADA586960

- OASIS. (2021). STIX™ version 2.1. Committee specification 02. https://oasis-open.github.io/cti-documentation/

- OASIS. (2021). TAXII™ version 2.1. Committee specification 02. https://oasis-open.github.io/cti-documentation/

- McGrew, D., & Vella, A. (2019). The cyber threat intelligence (CTI) capability maturity model. Cisco Systems. https://www.cisco.com/c/dam/en_us/about/security-center/cti-maturity-model.pdf

Leave a comment