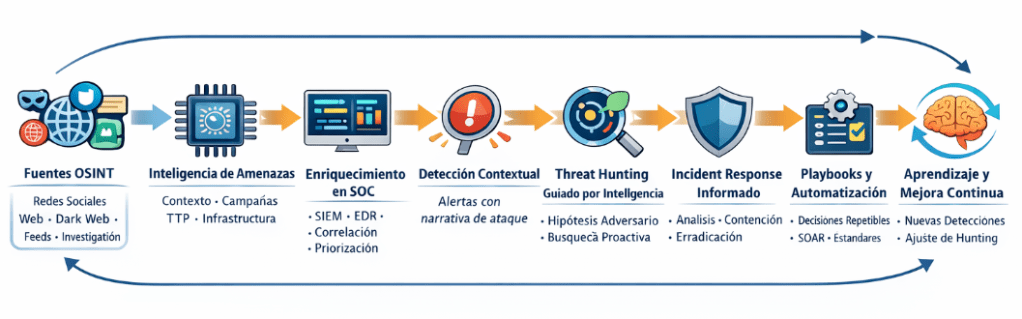

Durante años, los Centros de Operaciones de Seguridad (SOC) han operado bajo un modelo predominantemente reactivo, basado en alertas, triaje y contención. No obstante, la evolución constante de las amenazas cibernéticas ha exigido una transformación profunda de este enfoque. En el contexto actual, la distinción fundamental entre un SOC maduro y uno operativo radica en su capacidad para integrar la inteligencia de amenazas de manera central y estratégica en los procesos de detección y respuesta, no como un elemento accesorio, sino como un componente integral del flujo de trabajo.

La inteligencia de amenazas, en particular la derivada de fuentes abiertas (OSINT), permite convertir eventos técnicos aislados en narrativas de ataque coherentes. Este proceso de contextualización permite que el SOC no solo interprete la información con mayor claridad, sino que también optimice la priorización de incidentes, minimice el ruido generado por alertas irrelevantes y, en última instancia, facilite una respuesta más precisa y ajustada a la naturaleza del ataque.

Aplicar OSINT en seguridad no se limita a recopilar indicadores. Implica utilizar redes sociales, motores de búsqueda, repositorios públicos y espacios menos visibles de internet para comprender las campañas, la infraestructura y el comportamiento del adversario. Cuando esa información se integra en el SOC, cambia la naturaleza del análisis: los eventos técnicos empiezan a interpretarse dentro de una narrativa de ataque.

Esa narrativa es la que permite que la inteligencia fluya hacia Incident Response. En lugar de iniciar el análisis desde cero, el equipo parte de hipótesis informadas. Se reduce el tiempo de entendimiento, se mejora la contención y se comunica con mayor claridad el riesgo al negocio. La inteligencia acompaña todo el ciclo de IR: preparación, identificación, análisis y aprendizaje posterior. No aparece al final, habilita el proceso completo.

Threat hunting. Buscar anomalías sin contexto genera una exploración amplia, pero poco precisa. El hunting guiado por inteligencia, en cambio, parte de adversarios reales, TTP observadas y campañas activas. La pregunta deja de ser “qué se ve raro” y pasa a ser “dónde veríamos a este adversario si estuviera aquí”.

Ese cambio tiene un efecto directo en la detección. Muchos falsos positivos no se deben a fallas técnicas, sino a la ausencia de contexto. La inteligencia permite validar indicadores, entender el uso legítimo de herramientas administrativas y distinguir entre ruido operativo e infraestructura realmente asociada a actividad maliciosa. Reducir los falsos positivos deja de ser solo tuning; se vuelve un problema de entendimiento.

Para que todo esto se escale, la inteligencia debe formalizarse en playbooks. Los playbooks conectan fuentes, validaciones, hunting y acciones de respuesta. Definen cómo se usa la inteligencia para tomar decisiones repetibles: qué consultar, qué correlacionar, cuándo escalar y qué automatizar. Es en ese punto donde la inteligencia deja de ser conocimiento experto y se convierte en capacidad organizacional.

La idea central es simple pero profunda: la inteligencia no es un equipo, ni un feed, ni un informe. Es una capa transversal que permite que el SOC opere contra adversarios y no solo contra alertas.

Cuando esa capa existe, la detección se vuelve más relevante, el hunting más estratégico, la respuesta más rápida y el aprendizaje más acumulativo. Y en un entorno en el que los atacantes evolucionan constantemente, esa capacidad de convertir información dispersa en decisiones operativas es la verdadera ventaja defensiva.

Fuentes:

- Martinez, R. (2021). Incident response with threat intelligence. Packt Publishing.

- Skopik, F., Settanni, G., & Fiedler, R. (2016). A problem shared is a problem halved: A survey on the dimensions of collective cyber defense through security information sharing. Computers & Security, 60, 154–176.

- Lee, R. M., Assante, M. J., & Conway, T. (2014). The industrial control system cyber kill chain. SANS Institute.

- Steele, R. D. (2010). Open source intelligence. Handbook of intelligence studies.

Leave a comment